Via: TuxApuntes.com

* Instalar software mas rapidamente.

Suele ocurrir (y especialmente) cuando sale una nueva version de Ubuntu, que los repositorios desde los cuales nos solemos descargar software estan muy saturados. Si queremos descargar e instalar el software mas rapidamente, tendremos que modificar la lista de repositorios.

Existe una opcion de Synaptic, que nos permite seleccionar un servidor mas cercano a nuestra region. Para cambiar este servidor a uno mas cercano vamos a Sistema > Administracion > Origenes de software y en la pestaña “Software de Ubuntu”, seleccionamos “descargar desde:” indicando la region mas cercanaa la nuestra.

* Instalar el software basico de compilacion

Si queremos compilar algun paquete del que solo tenemos el codigo fuente, tendremos que instalar los paquetes

basicos de compilacion. Lo instalamos con:

sudo aptitude install build-essential

* Instalar los extra restrictivos.

Hay ciertos paquetes que no vienen por defecto en Ubuntu por cuestiones legales. Cuando se instala ubuntu, por defecto y debido a un tema de licencias no instala todo ese software comercial que no ha liberado el codigo fuente, como por ejemplo puede ser el plugin de flash, o los codecs para poder reproducir algunos formatos de video. Existe un metapaquete (un paquete que agrupa e instala muchos mas paquetes) llamado ubuntu-restricted-extras que nos permiteinstalar todo este software que no es instalado por defecto.

Tras habilitar los repositorios universe y multiverse podemos instalar este metapaquete con:

sudo apt-get install ubuntu-restricted-extras

* Otra opcion es añadir el repositorio mediubuntu para Intrepid Ibe

Mediubuntu es un repositorio donde podemos encontrar algunas aplicaciones y codecs que no son instalador por defecto. Podemos añadirlo a la lista de repositorios ejecutando, desde una terminal:

sudo wget http://www.medibuntu.org/sources.list.d/intrepid.list -O /etc/apt/sources.list.d/medibuntu.list

y despues

sudo apt-get update && sudo apt-get install medibuntu-keyring && sudo apt-get update

* Instalamos Codecs Multimedia

sudo apt-get install libdvdcss2

Segun nuestra plataforma, instalamos CODECS:

* For i386, the package is called w32codecs:

sudo apt-get install w32codecs

* For amd64, the package is called w64codecs:

sudo apt-get install w64codecs

* For ppc, the package is called ppc-codecs:

sudo apt-get install ppc-codecs

* Instalar codecs multimedia para GStreamer

Lo vimos antes, pero si queremos instalar codecs para reproducir la mayoria de formatos de audio y video solo para Gstreamer, ejecutamos:

sudo apt-get install faad gstreamer0.10-ffmpeg gstreamer0.10-plugins-bad gstreamer0.10-plugins-bad-multiverse gstreamer0.10-plugins-ugly gstreamer0.10-plugins-ugly-multiverse gstreamer0.10-pitfdll liblame0

* Instalar Avant Window Navigator

AWN es un dock similar al de Mac, que nos permite lanzar aplicaciones desde una barra con iconos que se instala en nuestro escritorio. Para instalar AWN no necesitamos añadir repositorios adicionales, dado que se encuentra en los repositorios de nuestro sistema.

sudo apt-get install awn-manager-trunk awn-extras-applets-trunk

una vez instalado accedemos al programa desde Aplicaciones > Accesorios > Avant Window Navigator podemos cambiar sus preferencias desde Sistema > Preferencias > Awn manager

para tener un dock similar al de Mac, puedes bajarte este tema para Awn:

http://rapidshare.com/files/71511920/Transparent.tgz.html

* Instalar OpenOffice.org 3.0

Lo primero que tendremos que hacer es añadir el repositorio correspondiente a sources.list yendo a Sistema -> Administración -> Orígenes de software -> Software de terceros -> Añadir, e introduciendo la línea

deb http://ppa.launchpad.net/openoffice-pkgs/ubuntu intrepid main

Pulsamos Cerrar y se nos preguntará si queremos actualizar la lista de los paquetes disponibles. Pulsamos sobre el botón Recargar y esperamos a que se termine de actualizar la lista.

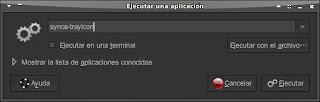

Una vez hecho esto el sistema detectará que existe una versión más actual de OpenOffice.org (la 3.0) disponible en el repositorio que acabamos de añadir, y se mostrará el icono de Actualizaciones en la barra de tareas. Hacemos clic sobre el icono y seleccionamos «Instalar actualizaciones».

* Instalar Mplayer con todos los codecs y soporte de DVD

Si queremos reproducir peliculas con Mplayer ejecutamos:

sudo apt-get install mplayer

Si hemos instalado los ubuntu restricted extra, seguramente ya tengamos muchos de estos paquetes instalados.

* Instalar Sun Java Runtime Environment

Si queremos instalar java para poder ejecutar aplicaciones basadas en Java o tener el plugin de Java para el navegador,

ejecutamos:

sudo apt-get install sun-java6-fonts sun-java6-jre sun-java6-plugin

* Instalar Flash Player Plugin

Si queremos por ejemplo ver esos videos de Youtube desde firefox, tendremos que instalar el plugin de Flash, que nos permitira ver esos videos desde el navegador que estemos usando:

Para instalar el plugin oficial ejecutamos:

sudo apt-get install flashplugin-nonfree libflashsupport

Si en cambio queremos instalar el Open Source:

sudo apt-get install mozilla-plugin-gnash